1、QQ安全中心App将下线

「QQ 保护、邮箱保护、Q 币保护」功能

近日,据网友反馈,QQ安全中心App近期弹窗通知,由于业务调整,QQ安全中心App将于2022年12月31日下线「QQ 保护、邮箱保护、Q 币保护」功能,后续将由对应的产品团队各自提供安全保障。根据其通知说法,下线的功能功能后续预计将由 QQ、QQ 邮箱等独立App保障安全。

腾讯不仅在近日陆续关停一些业务,在更早之前,腾讯还关闭了“TME数字藏品”业务;腾讯WiFi管家将于2022年12月1日停止服务;同时,腾讯地图PC端也在11月11日停止服务;腾讯QQ空间“花藤”10月18日停止运营;腾讯“掌上WeGame”于9月8日终止运营。还有包括“邮箱无限容量、QQ邮箱群邮件、QQ音乐TME数字藏品”在内的多个功能。[点击“阅读原文”查看详情]

2、印度政府发布

《2022年个人数据保护法案》草案

日前,印度政府发布了期待已久的数据保护法规草案,这是自2018年7月首次提出数据保护法规以来的第四次调整。

《2022年个人数据保护法案》草案旨在确保个人数据的安全,在用户同意的情况下,表明收集信息的目的并确切分类。该草案将在2022年12月17日之前公开征求公众意见。据悉,所谓的2022 年数字个人数据保护法案旨在保护个人数据,同时征求用户的同意,草案声称“清晰明了的语言”描述了将收集的信息的确切种类以及收集的目的。[点击“阅读原文”查看详情]

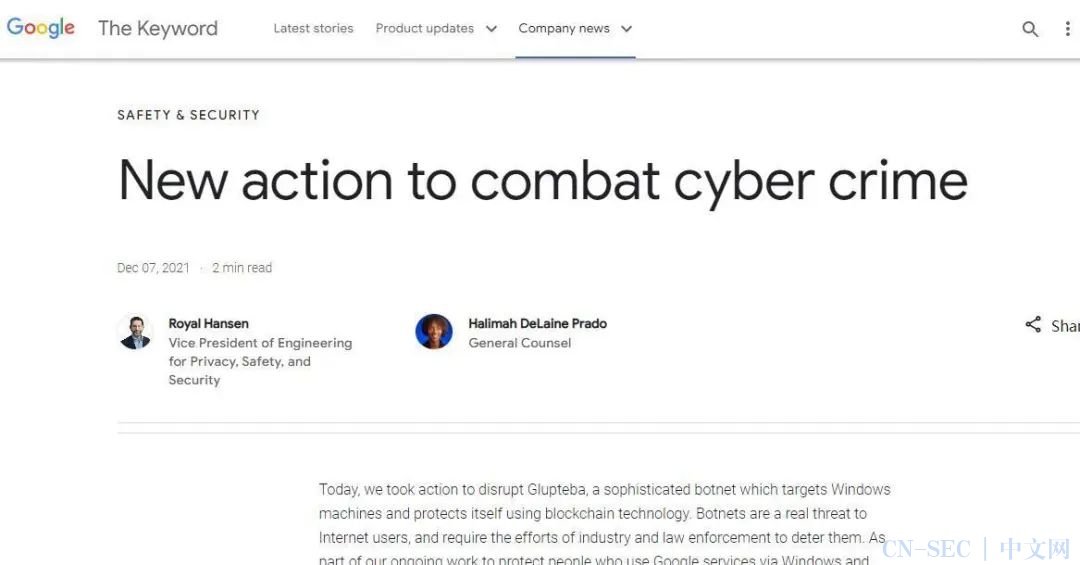

3、赢了!谷歌诉讼

Glupteba 僵尸网络运营商胜了

日前,谷歌赢得了针对参与Glupteba僵尸网络运营的两名俄罗斯国民的诉讼。

2021年12月,谷歌威胁分析小组 (TAG) 分享了其为破坏Glupteba僵尸网络的运行而采取的行动,并宣布已在纽约南区对其运营商提起诉讼。在经过长达近一年的司法诉讼斗争后,终于艰难地赢得了针对两名Glupteba僵尸网络运营组织成员的诉讼。

据悉,Glupteba是一个高度复杂的僵尸网络,由数百万台受感染的Windows设备组成。与其他僵尸网络不同的是,Gluteba僵尸网络利用加密货币区块链作为命令和控制机制。也就是说,Glupteba 恶意软件指示受感染的计算机通过引用与比特币区块链上特定账户相关的交易来查找其 C2 服务器的地址,由于区块链不受任何中央机构控制,每笔交易都传播给区块链上的任何用户并可供其查看。[点击“阅读原文”查看详情]

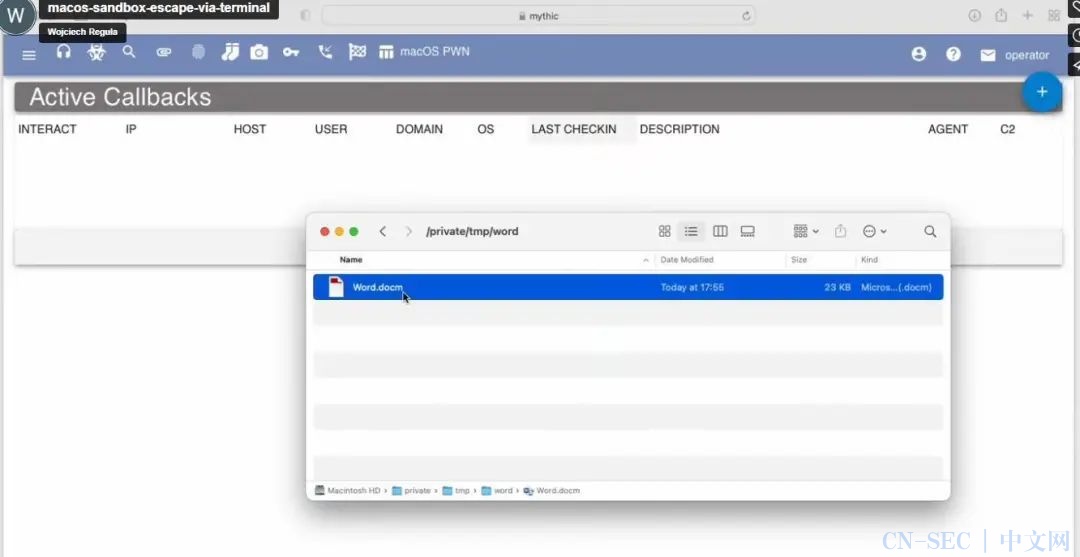

4、研究员披露针对

macOS沙箱逃逸漏洞PoC利用代码

近日,一位研究人员发布了高危 macOS 沙盒逃逸漏洞的详细信息和概念验证 (PoC) 代码,该漏洞被追踪为 CVE-2022-26696。据 ZDI 称,该漏洞允许远程攻击者逃离受影响的Apple macOS上安装沙箱。不过,攻击者必须首先获得在目标系统上执行低权限代码的能力才能利用此漏洞。

目前,该漏洞评分为7.8。[点击“阅读原文”查看详情]

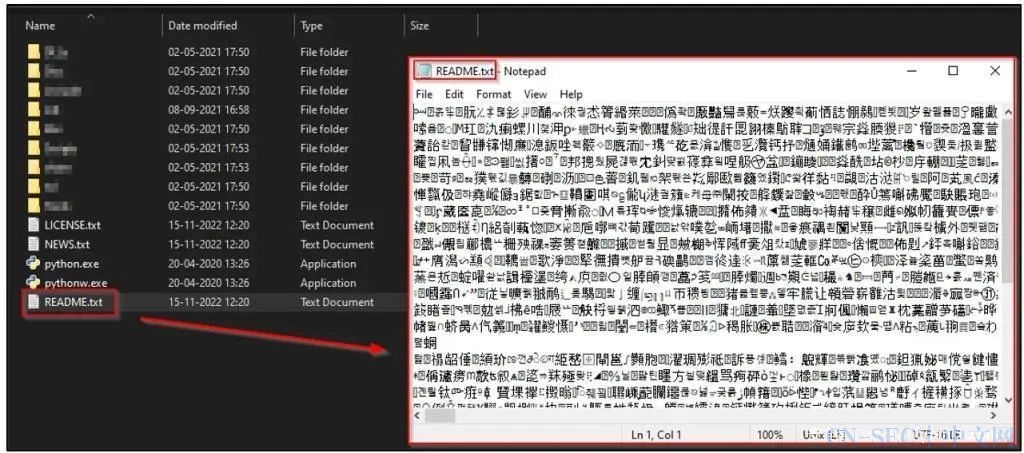

5、AXLocker、Octocrypt和Alice

三大新型勒索软件来袭

日前,威胁情报公司Cyble披露称,发现三个新型勒索病毒,分别名为AXLocker、Octocrypt和Alice。其中,AXLocker 勒索软件在加密数据文件后,还会从受感染的设备上窃取Discord令牌。从代码分析来看,startencryption() 函数通过枚举 C: 驱动器上的可用目录来实现搜索文件的功能。不过,该恶意软件仅针对特定的文件扩展名,并从加密过程中排除目录列表。

而名为Octocrypt的勒索病毒,则是一种Golang勒索软件,其运营商正在通过勒索软件即服务 (RaaS) 商业模式活跃,售价为400美元。[点击“阅读原文”查看详情]

6、报告:近半数macOS

恶意程序来自一个应用

Elastic Security Labs 报告《2022 Global Threat Report》称,只有 6.2% 的恶意程序是针对macOS设备,而针对Windows和Linux的恶意程序分别占54.4%和39.4%。

其中令人意外的是近半数macOS恶意程序来自一个应用MacKeeper,讽刺的是该应用自称零努力就能保护Mac干净且安全。但因为该应用拥有广泛的权限,能访问进程和文件,攻击者能滥用它,保护系统安全的应用变成了一种安全风险。MacKeeper 还被指对新手而言难以卸载,很多用户还将其标记为恶意杀毒软件。[点击“阅读原文”查看详情]

上期回顾

原文始发于微信公众号(安全客):【安全头条】研究员披露针对macOS沙箱逃逸漏洞PoC利用代码

![010editor V9.0.2最新激活[附注册机]-微慑信息网-VulSee.com](http://vulsee.com/wp-content/uploads/2019/11/337.png)

![[八卦] 王婷婷—揭秘一个大三女生的性爱录像-微慑信息网-VulSee.com](http://free.86hy.com/crack/pic/1.jpg)

![[随笔]今天国际警察节-微慑信息网-VulSee.com](http://photo.sohu.com/20041017/Img222528326.jpg)

青云网

青云网