漏洞公告

近日,安恒信息CERT监测到GitLab官方发布了安全公告,修复了GitLab社区版(CE)和企业版(EE)中的一个远程代码执行漏洞(CVE-2022-2884),CVSS评分9.9,该漏洞允许经过身份验证的用户通过从GitHub API端点导入方式实现远程代码执行,成功利用此漏洞的攻击者可获得服务器权限。目前官方已发布安全版本,建议受影响的用户尽快采取安全措施。

参考链接:

https://about.gitlab.com/releases/2022/08/22/critical-security-release-gitlab-15-3-1-released/

一

影响范围

受影响版本:

GitLab CE/EE 15.3 版本:< 15.3.1

GitLab CE/EE 15.2 版本:< 15.2.3

GitLab CE/EE 15.1 版本:< 15.1.5

安全版本:

GitLab CE/EE 15.3.1

GitLab CE/EE 15.2.3

GitLab CE/EE 15.1.5

二

漏洞描述

GitLab是由GitLab Inc.开发,一款基于Git的完全集成的软件开发平台,且具有wiki和issue跟踪功能。使用Git作为代码管理工具,并在此基础上搭建起来的web服务。

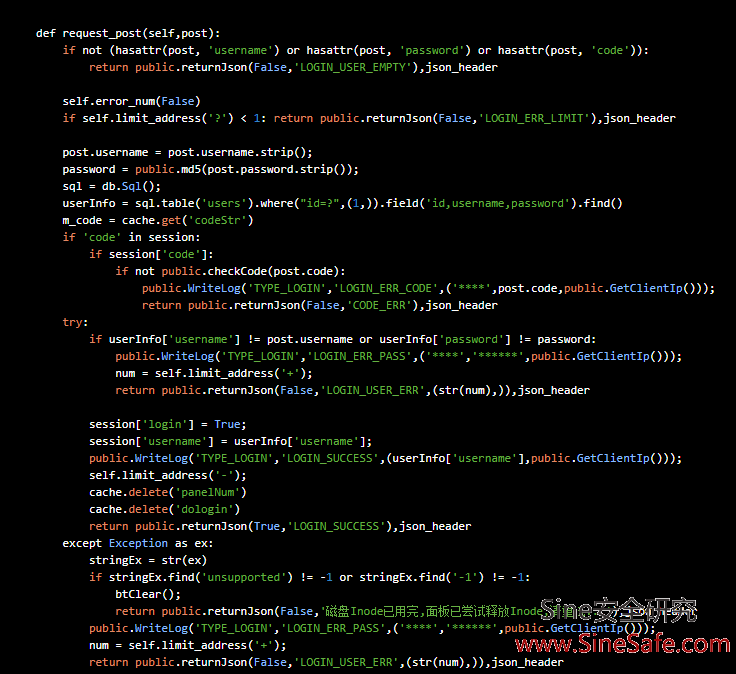

GitLab远程代码执行漏洞(CVE-2022-2884):该漏洞允许经过身份验证的用户通过从GitHub API端点导入方式实现远程代码执行,成功利用此漏洞的攻击者可获得服务器权限。

| 细节是否公开 | POC状态 | EXP状态 | 在野利用 |

| 否 | 未知 | 未知 | 未知 |

三

缓解措施

高危:目前漏洞细节和测试代码暂未公开,但恶意攻击者可以通过补丁对比分析出漏洞触发点,建议受影响用户及时更新安全补丁。

处置建议:

1. 目前官方已发布安全版本修复上述漏洞,建议受影响的用户升级至安全版本。

下载地址:

https://about.gitlab.com/update/

安恒信息CERT

2022年8月

原文始发于微信公众号(安恒信息CERT):GitLab远程代码执行漏洞风险提示(CVE-2022-2884)

![[八卦] 王婷婷—揭秘一个大三女生的性爱录像-微慑信息网-VulSee.com](http://free.86hy.com/crack/pic/1.jpg)

![[随笔]今天国际警察节-微慑信息网-VulSee.com](http://photo.sohu.com/20041017/Img222528326.jpg)

青云网

青云网