外媒 31 日报道,莫斯科威胁情报公司 Group-IB 近期发表了一份报告,揭示黑客组织 Lazarus 与朝鲜“秘密关系”的最新证据。

Lazarus(音译 “ 拉撒路 ”)堪称全球金融机构首要威胁。该组织自 2009 年以来一直处于活跃状态,据推测早在 2007 年就已涉足摧毁数据及破坏系统的网络间谍活动。调查显示,黑客组织 Lazarus 与 2014 年索尼影业 Wiper 攻击事件及 2016 年孟加拉国银行网络攻击事件有关。

黑客组织 Lazarus 攻击活动于 2014 年至 2015 年激增,其组织成员多数采用自定义恶意软件展开网络攻击活动。Group-IB 安全专家表示,该组织针对全球银行 SWIFT 系统的攻击活动留下了众多线索。

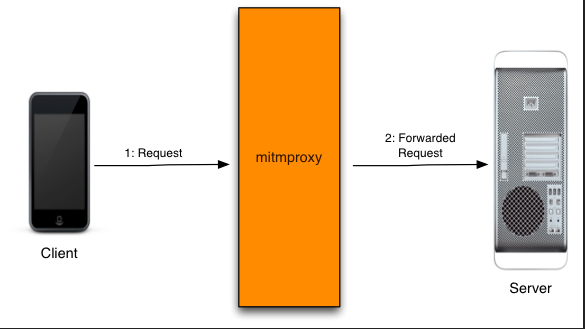

研究人员目前已检测并彻底分析了 Lazarus 如何使用复杂僵尸网络基础设施访问目标银行系统的相关细节。此外,他们还发现该黑客组织通过 SSL 发送加密数据、利用合法 VPN 隐匿真实身份。研究人员表示,自 Operation Blockbuster 报道过一份关于 Lazarus 组织成员的大量信息后,该黑客组织当即改变了攻击战略。

Lazarus 长期使用的两个 C&C 服务器地址之一 —— 210.52.109.22 属中国网通 IP 段,但据调查显示 IP 210.52.109.0/24 范围早已被分配给了朝鲜。而另一 IP 地址 175.45.178.222 指向朝鲜互联网服务提供商,它被分配给了朝鲜 Potonggang 区域,“巧合”的是朝鲜最高军事机构也在这里。

此外多项证据也显示,黑客组织 Lazarus 正将其攻击活动伪装成俄罗斯黑客所为,即伪造恶意软件中的标志代码欺骗调查人员,以嫁祸俄罗斯黑客。

更多细节分析可阅读:Group-IB 报告《 Lazarus 的兴起 :构架、技术与归属》

原作者:Pierluigi Paganini,译者:青楚,译审:FOX

from hackernews.cc.thanks for it.

![[八卦] 王婷婷—揭秘一个大三女生的性爱录像-微慑信息网-VulSee.com](http://free.86hy.com/crack/pic/1.jpg)

![[随笔]今天国际警察节-微慑信息网-VulSee.com](http://photo.sohu.com/20041017/Img222528326.jpg)

青云网

青云网